今回のゴール

前回、AWS OrganizationsでAWSの複数アカウントを一括管理するように設定しました。

AWS Organizationsで AWSマルチアカウント運用

今回はAWS Organizationの機能を使って全てのAWSアカウントのCloudTrailを一括管理します。

CloudTrailについては下記の過去記事を参照してください。

設定

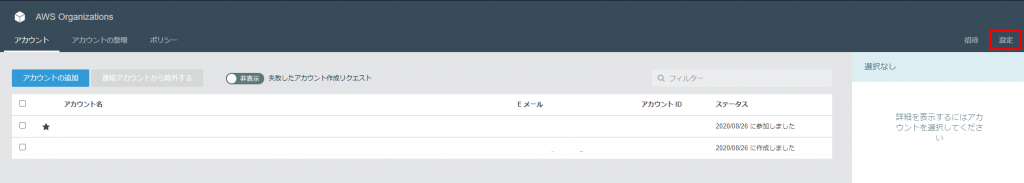

ルートAWSアカウントでログインします。

サービスからAWS Organizationへと移動して、右上にある”設定”リンクを押します

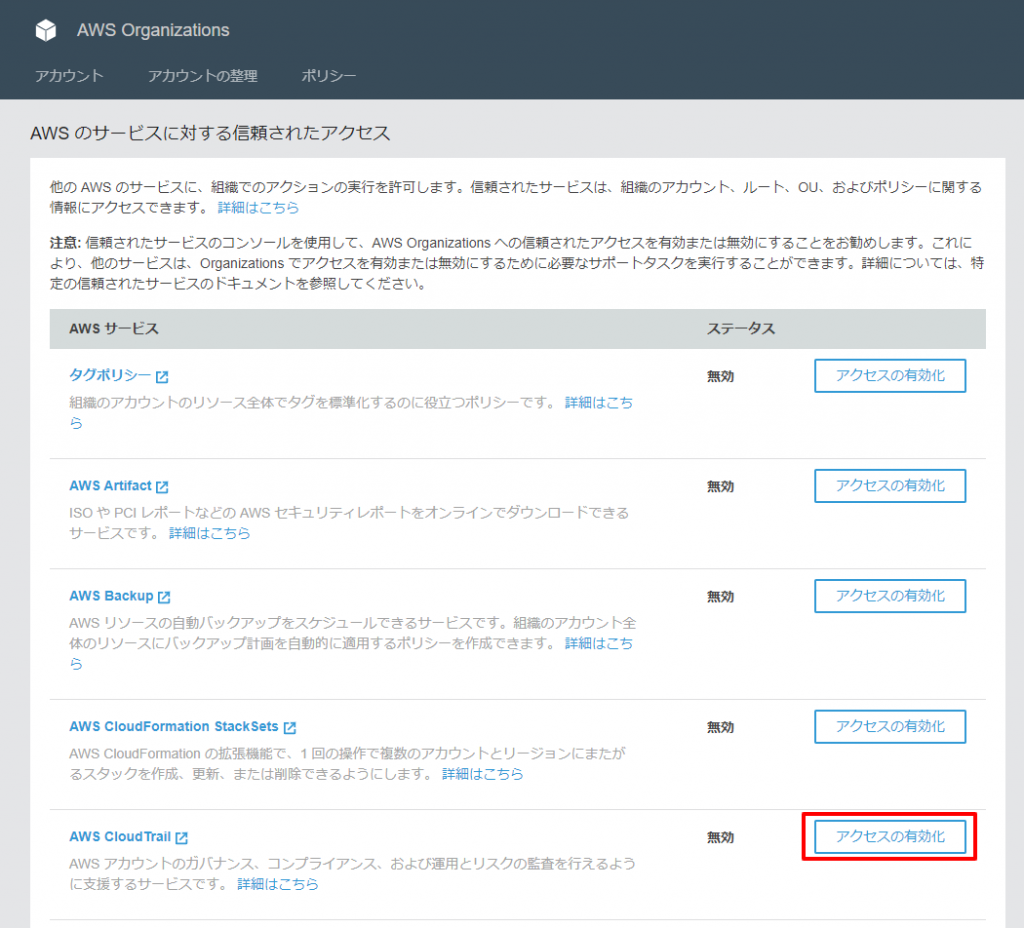

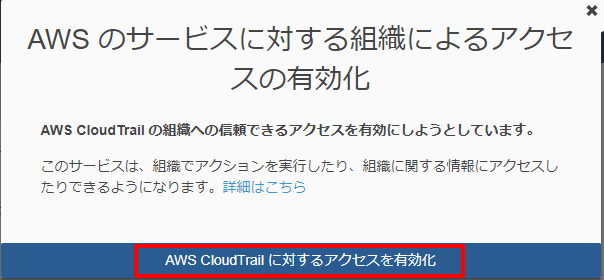

AWSサービス中の”AWS Cloud Trail”項目の「アクセスの有効化」ボタンを押します。

「AWS CloudTrailに対するアクセスを有効化」をクリックします。

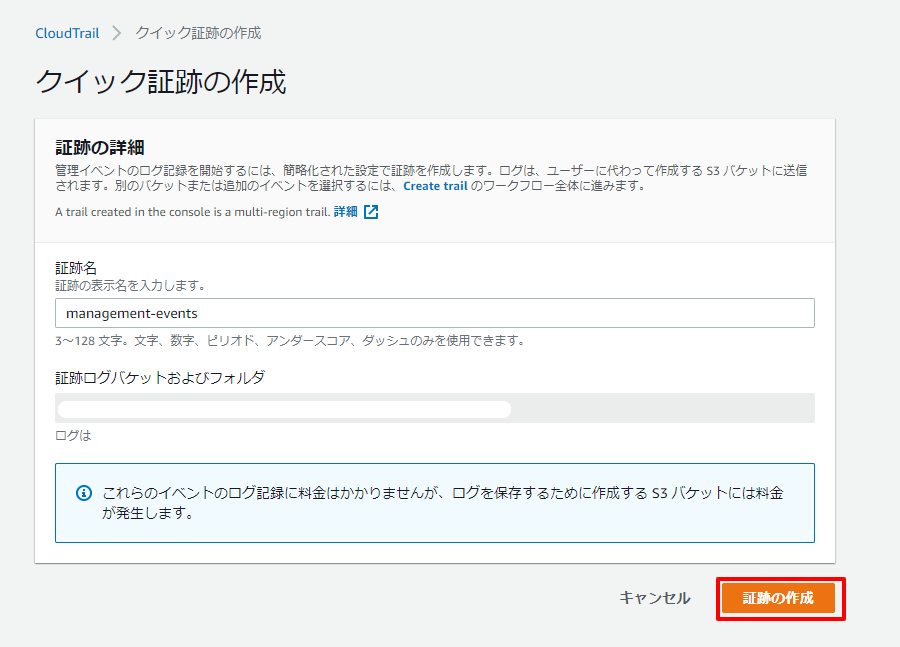

CloudTrailのサービスへ移動して、「証跡の作成」ボタンをクリックします。

「証跡を作成」ボタンをクリックします。

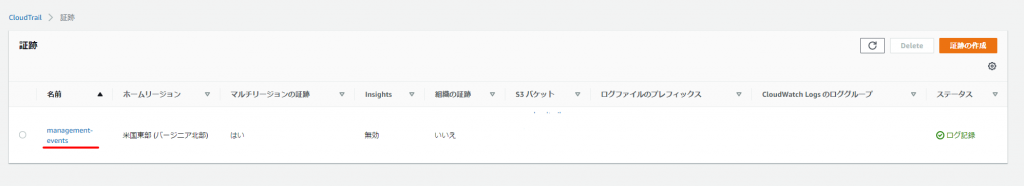

作成された証跡をクリックします。

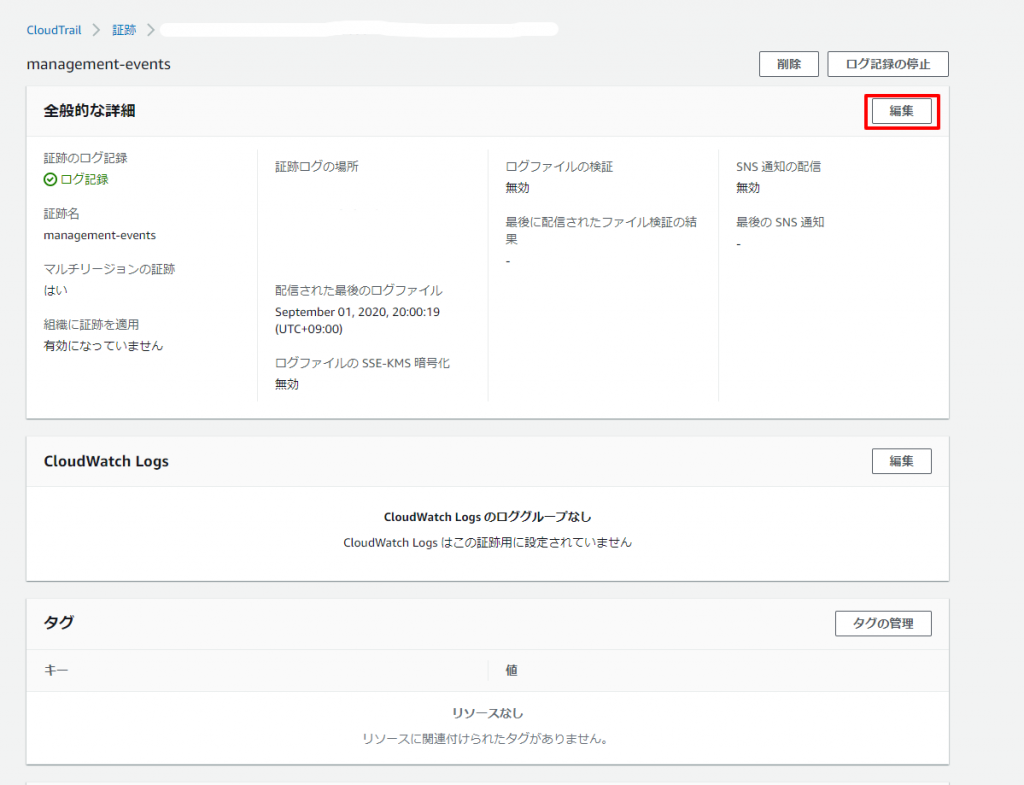

“全体的な詳細”項目の「編集」ボタンをクリックします。

”組織内のすべてのアカウントについて有効化”にチェックを付けて「変更の保存」をクリックします。

確認

子AWSアカウントでログインします。

CloudTrailサービスで”証跡”を確認すると先ほどAWSルートアカウントで登録した証跡が登録されていることを確認します。

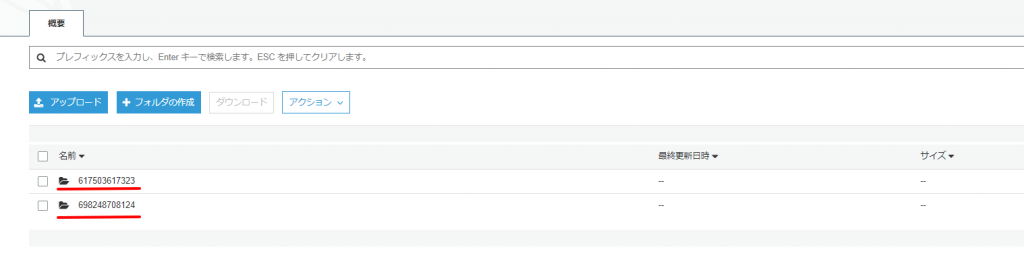

次に、S3にCloudTrailログが保存されているか確認します。

ルートアカウントにログインしてS3メニューに移動します。

AWSのアカウントIDのフォルダーが作成され、アカウント毎にログが書き込まれている事を確認します。